BEZPIECZEŃSTWO

Użytkownicy gotowi oddać dziecko za dostęp do publicznej sieci Wi-Fi

Z eksperymentu, który F-Secure przeprowadził wspólnie z Europolem, wynika, że konsumenci beztrosko narażają swoje dane osobiste i lekkomyślnie akceptują absurdalne warunki korzystania z sieci.

F-Secure SAFE – ochrona wszystkich urządzeń w jednej usłudze

Do tej pory, kiedy użytkownik kupował nowy komputer, smartfon albo tablet, musiał wydać dodatkową pieniądze na nowe oprogramowanie antywirusowe, mimo, że na poprzednim miał jeszcze aktywną licencję. Wiadomo, bezpieczeństwo jest bardzo ważne i trzeba odpowiednio chronić zgromadzone na urządzeniach dane, zdjęcia, filmy i inne dokumenty. Aż do teraz.

ESET: Rosyjscy ambasadorzy podbijają świat

Eksperci z firmy ESET przechwycili groźnego konia trojańskiego BlackEnergy, którego ofiarą padło wiele firm i instytucji zlokalizowanych w Polsce i na Ukrainie. To co czyni wykryty atak ciekawym – pomijając aspekt obecnej sytuacji geopolitycznej – to wykorzystywanie wielu mechanizmów dotarcia do swoich ofiar.

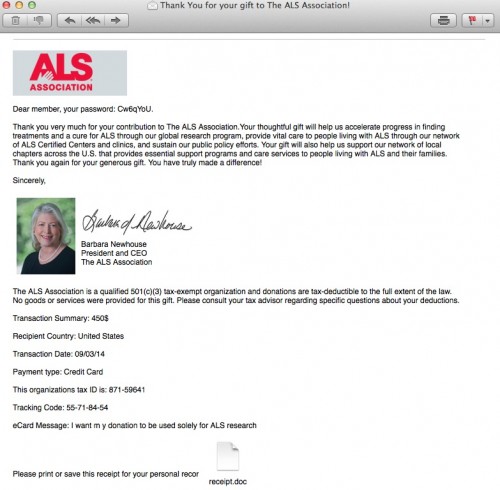

Potwierdzenie wpłaty ALS – sprawdź 2 razy, zanim klikniesz

W ostatnich dniach, zespół bezpieczeństwa z firmy Barracuda Networks, zidentyfikował szereg fałszywych wiadomości e-mail, które zawierały podziękowanie za wpłaconą dotację na rzecz fundacji ALS. Wiadomość o tytule ,,Dziękujemy za Twoje wsparcie na rzecz Stowarzyszenia ALS” rozprzestrzenia się bardzo szybko.

Prywatne urządzenia coraz chętniej wykorzystywane w pracy. Android zagrożony

Obecnie obserwujemy swego rodzaju inwazję na system Android. Według szacunków, do 2015 roku większość aplikacji mobilnych nie będzie wyposażona nawet w podstawowe protokoły zabezpieczające, chroniące biznesowe zbiory danych. Co więcej, w ciągu pięciu lat przenośny sprzęt stanie się integralną częścią strategii większości przedsiębiorstw – ocenia Marek Markowski, szef firmy MARKEN Systemy Antywirusowe.

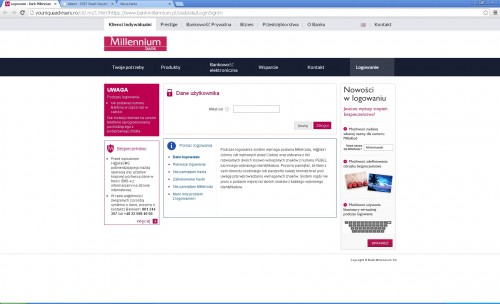

Atak phishingowy na klientów Millenium Bank

ESET ostrzega przed falą wiadomości phishingowych, których celem są klienci Millenium Bank. Zagrożenie opisywane w komunikacie stale ewoluuje. Pułapka ma za zadanie przechwycenie danych niezbędnych do logowania w serwisie Millenet, które służą do dostępu do bankowości internetowej.

Dowód wpłaty w załączniku? Nie, to trojan

Zainstalowanie złośliwej aplikacji na swoim komputerze może mieć bardzo poważne konsekwencje. Robiąc przelewy, np. by spłacić ratę kredytu hipotecznego lub opłacić rachunek za prąd, w pewnym momencie może się okazać, że zalegamy z płatnościami – mówi Kamil Sadkowski, analityk zagrożeń ESET

Apple Pay – Apple mówi: Portfel to przeżytek

W ostatnich dniach Apple udowodnił, że jest w formie. Tak jak w 2011 roku Google teraz Apple celuje w rynek płatności bezgotówkowych - ledwie tygodnie dzielą amerykańskich użytkowników od Apple Pay. Eksperci już teraz głośno zastanawiają się nad bezpieczeństwem tego produktu Apple.

Bezplikowe zagrożenia przeglądarki

Cyberprzestępcy coraz częściej infekują komputery złośliwym oprogramowaniem, które zagnieżdża się tylko w pamięci. Zamiast zainstalowania szkodliwego oprogramowania na dysku, wstrzyknął złośliwy kod bezpośrednio w procesie przeglądarki. Taki atak jest o wiele trudniejszy do wykrycia dla programów antywirusowych.

Cztery rady, by nie skończyć jak amerykańskie celebrytki

Eksperci ESET przywołują kilka zasad, których przestrzeganie pozwala chronić prywatność w sieci i zabezpieczyć się przed wyciekiem poufnych danych, np. nagich selfie. Należy sobie zdawać sprawę, że w razie ewentualnego ataku lub nawet błędu programistycznego prywatne zdjęcia załączane do wiadomości email, wysyłane w wiadomościach MMS czy przechowywane w chmurze, mogą wyciec i trafić w niepowołane ręce. Jak chronić zatem swoją prywatność w sieci?

Fałszywy Flappy Bird wykrada zdjęcia dziewczyn ze smartfonów

Prawdziwa gra Flappy Bird napisana przez Dong Nguyen, jest jedną z najbardziej popularnych aplikacji w tym roku. Jak donosi The Guardian, Ci sami hakerzy, którzy zebrali kolekcje zdjęć ponad 100 gwiazd, w tym Jennifer Lawrence, postanowili zwiększyć swój zasięg. Teraz każdy, kto ma na telefonie fotografie, jest zagrożony, jeżeli zainstalował powyższą aplikację.

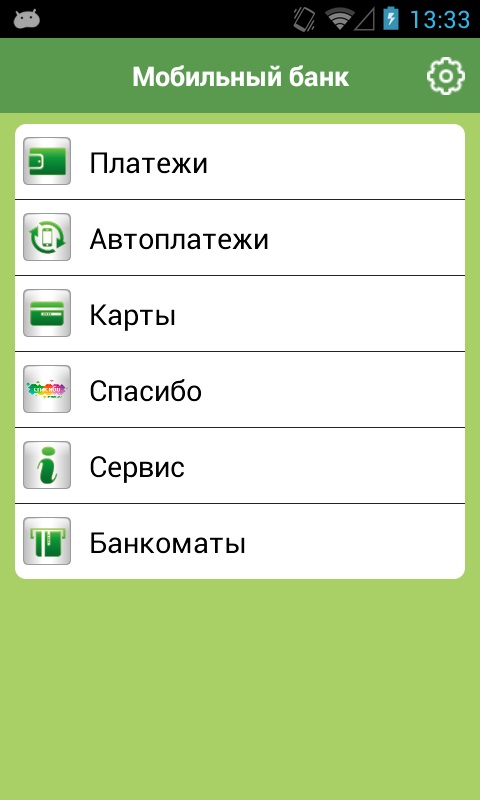

Android KorBanker: aktualizacja

Minął rok od odkrycia złośliwej aplikacji Android KorBanker, która służy do kradzieży wrażliwych danych dotyczących kont bankowych użytkownika. Laboratorium FireEye Labs wnikliwie analizowało złośliwą aplikację dzięki dostępowi do jednego z wielu serwerów CnC, z którego korzystał KorBanker.

Nagie zdjęcia celebrytek wyciekły do sieci – jak uchronić zdjęcia przed hakerami

Jak donoszą zagraniczne serwisy to prawdopodobnie z chmury iCloud wyciekły nagie zdjęcia m.in. aktorek Jennifer Lawrence i Kirsten Dunst, piosenkarki Ariany Grande czy modelki Kate Upton. Anonimowy internauta, który najpewniej włamał się do chmury Apple'a, miał umieścić w internecie kilka rozebranych fotografii.

Biznesowe wersje ESET teraz z programem szyfrującym gratis

Tylko do końca grudnia obowiązuje promocja, w ramach której firmy kupujące biznesowe wersje rozwiązań ESET mogą bezpłatnie otrzymać centralnie zarządzany program szyfrujący DESlock. Oferta wydaje się tym bardziej atrakcyjna, że każda zakupiona licencja biznesowa ESET to jedna licencja dla programu szyfrującego DESlock.

Czy aplikacja Facebook Messenger rzeczywiście zagraża bezpieczeństwu naszych danych?

Od jakiegoś już czasu, Facebook stopniowo zmuszał swoich użytkowników do zainstalowania oddzielnej aplikacji, jeśli wciąż chcieli korzystać z funkcji czatu na swoich smartfonach czy tabletach. Reakcja odbiorców do entuzjastycznych nie należała. Eksperci z Sophos ocenę funkcjonalności aplikacji pozostawiają użytkownikom, a sami postanowili zbadać jej bezpieczeństwo.

Uważajcie, gdy szukacie w Internecie porady jak sprawić przyjemność partnerce

Jak podają eksperci ds. bezpieczeństwa cieszący się dużą popularnością wśród mężczyzn, poszukujących porad jak „ulepszyć swój związek”, serwis AskMen.com, infekuje komputery internautów zagrożeniem typu ransomware.

Dziś istnieje ponad 12 mln wirusów na system operacyjny Android (wideo)

Służbowe tablety i smartfony niedostatecznie zabezpieczone przed atakami hakerów - ostrzega Maciej Ziarek, analityk zagrożeń w firmie Kaspersky Lab Polska. Specjalistyczne oprogramowanie nie wystarcza, aby uchronić firmę przed atakiem hakerów. Należy zwrócić większą uwagę na zabezpieczenia używanych powszechnie urządzeń mobilnych.

5 wymówek, które stosujemy, aby wymigać się od stosowania zabezpieczeń IT

Bądźmy szczerzy, komputery i strony internetowe często są łatwiejsze i szybsze w obsłudze, gdy nie robimy nic w kwestii zabezpieczeń IT. Można zaoszczędzić nawet kilka minut dziennie! Dlatego dobrze jest mieć przygotowanych parę dobrych wymówek, dlaczego zabezpieczenia IT są po prostu nie dla nas.

Doctor Web: trojan – przeglądarka kliknie za Ciebie w internetowe reklamy

Cyberprzestępcy wykorzystują wszelkie możliwe sposoby, na nielegalny zarobek w internecie. Specjaliści z firmy Doctor Web zwracają uwagę, że oprócz stosowania przez nich tradycyjnych metod, takich jak rozpowszechnianie wirusów, czy wyłudzanie poufnych informacji, cały czas pojawiają się również nowe zagrożenia.

SandroRat: kolejny wirus atakuje smartfony z Androidem

Podszywając się pod znaną firmę antywirusową lub popularne gry internetowe, cyberprzestępcy zaatakowali użytkowników telefonów i tabletów z systemem Android. Wirus o nazwie SandroRat, który rozpoczął działalność na przełomie lipca i sierpnia br. jest wykorzystywany do wykradania prywatnych danych.

Pułapka na Facebooku: zobacz jak Robin Williams żegna się ze światem

Eksperci z firmy antywirusowej ESET ostrzegają, że na Facebooku błyskawicznie rozprzestrzenia się kolejna pułapka, podszywająca się pod film z Robinem Williamsem. Odpowiednią popularność wspomnianej pułapce ma zapewnić tytuł materiału wideo, który sugeruje, że zawiera on moment, w którym aktor żegna się z internautami tuż przed popełnieniem samobójstwa.

A gdyby Twój smartfon robił Ci zdjęcia w kąpieli?

Przy okazji publikacji raportu dotyczącego najczęściej atakujących w lipcu zagrożeń komputerowych, eksperci z firmy antywirusowej ESET zwrócili uwagę na wykrytego przez nich backdoora dla systemu Android. Zagrożenie, po zagnieżdżeniu się w pamięci urządzenia, może m.in. wykonać i zapisać zdjęcie właściciela zainfekowanego smartfona lub tabletu oraz zarejestrować dźwięk otoczenia.

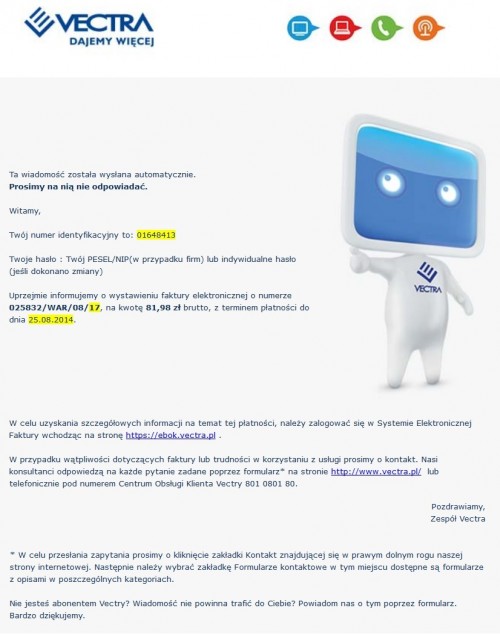

Uwaga na fałszywe e-faktury od Vectry

Ostrzegamy przed kolejnym wirusem, który wysyłany jest poprzez e-mail z adresu powiadomienie_efv@vectra.pl wraz z załącznikiem ZIP, który sugeruje zawartość e-faktury od Vectry.

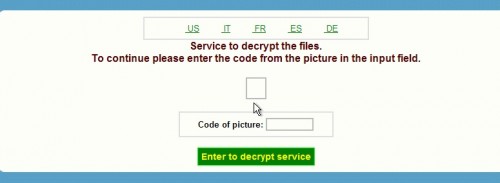

Atak phishingowy na klientów Citibanku

Cyber-przestępcy nie dają nam spać spokojnie – wraca temat maili z zawirusowanymi „fakturami”. W ostatnim czasie pojawiły się e-maile z prośbą o zalogowanie się na fałszywej stronie w celu potwierdzenia danych lub odblokowania konta użytkowników Citi Handlowy.

FORUM TELEKOMUNIKACYJNE

Sekcje Forum

[the_ad_placement id=”bilboard-srodek-strony”]

Zapisz się do Newslettera

[newsletter_signup_form id=1]