Cyberprzestepcy atakują routery domowe, aby dostać się do kont bankowych Polaków – ostrzega zespół CERT Polska. W ten sposób przestępcy dążą do wyłudzenia danych logowania klientów banków i jednorazowych kodów autoryzacyjnych, a w rezultacie do kradzieży pieniędzy z kont. Eksperci podejrzewają także, że ten sam mechanizm może zostać w przyszłości wykorzystany w atakach na użytkowników w innych krajach.

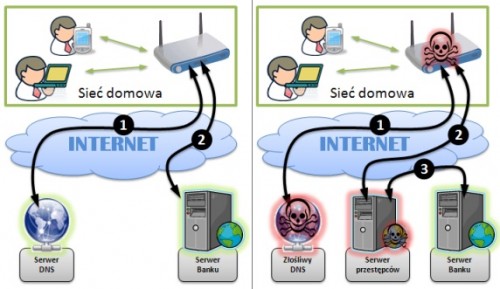

Klienci bankowości elektronicznej po raz kolejny stali się celem cyberataków. Tym razem przestępcy wykorzystują podatność routerów domowych, umożliwiających zdalną zmianę ich konfiguracji. W efekcie mogą modyfikować wpisane serwery DNS i przekierowywać ruch na serwery będące pod ich kontrolą. To oznacza, że użytkownik próbując połączyć się na przykład z serwerem swojego banku zostaje w sposób niezauważony przekierowywany na podstawioną maszynę. Przestępca uzyskuje wówczas dostęp do przesyłanych danych i może fałszować odpowiedzi niektórych domen bankowych, na przykład poprzez dodanie dodatkowej zawartości, żądania potwierdzenia kodem jednorazowym czy zmiany numeru konta. Są to tzw. ataki man-in-the-middle, polegające na podsłuchu i modyfikacji wiadomości przesyłanych pomiędzy dwiema stronami bez ich wiedzy.

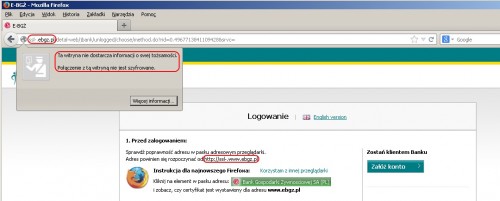

Eksperci zwracają uwagę na to, że ataki dokonywane są pomimo skutecznie działających zabezpieczeń, które wykorzystują strony bankowe. Chodzi przede wszystkim o protokół SSL używany do bezpiecznych połączeń internetowych, zapewniający poufność transmisji przesyłanych danych. Użytkownikom jest on znany w postaci symbolu kłódeczki, który powinien znajdować się przed adresem strony. Problem polega na tym, że SSL zabezpiecza dopiero stronę logowania. Użytkownicy natomiast najczęściej wizytę w banku rozpoczynają od strony informacyjnej, która dopiero po wciśnięciu przycisku „Zaloguj” prowadzi do serwisu transakcyjnego. W tym momencie przestępcy mogą modyfikować odnośniki na stronach informacyjnych tak, by zamiast do serwera banku prowadziły pod specjalnie spreparowany adres, który rozpoczyna się od ciągu ssl-, ale

w rzeczywistości nie jest chroniony protokołem. Możliwe jest wówczas stwierdzenie, że ma się do czynienia z atakiem przez obserwację informacji o szyfrowaniu w przeglądarce, o której świadczy m.in. wskaźnik kłódeczki. Powodzenie ataku zależy zatem od czujności użytkownika, który wychwyci te różnice.

Fałszywa strona banku BGŻ, na którą przekierowywani są klienci przez złośliwe serwery DNS

Według specjalistów CERT Polska przestępcy mogli zaatakować tysiące serwerów. O problemie poinformowały również zagraniczne media, ponieważ istnieje duże prawdopodobieństwo, że przestępcy skorzystają z tego samego schematu, aby zaatakować użytkowników w innych krajach.

– Biorąc pod uwagę skalę problemu zalecamy użytkownikom routerów sprawdzenie bezpieczeństwa domowej sieci. Świadomość zagrożenia i weryfikacja ustawień routera to pierwszy krok w kierunku zabezpieczenie się przed potencjalnym atakiem – mówi Piotr Kijewski, kierownik zespołu CERT Polska. – Ważne jest także, aby o wszelkich wykrytych nieprawidłowościach natychmiast informować swój bank czy też ekspertów CERT Polska. W przeciwnym razie użytkownikom grozi nie tylko naruszenie prywatności, ale co gorsza utrata oszczędności z kont bankowych – dodaje Piotr Kijewski.

Więcej informacji na temat wykrytego problemu oraz instrukcja sprawdzenia ustawień routera znajdują się na stronie http://www.cert.pl/news/8019.

źródło: NASK

Kan

Zostaw komentarz