Syborgiem 36v możemy być inwigilowani powszechnie i beż żadnej kontroli. Są dowody dotyczące konkretnych osób w ten sposób podsłuchiwanych i prześladowanych. Jedną z nich jest czynny dziennikarz TVN.

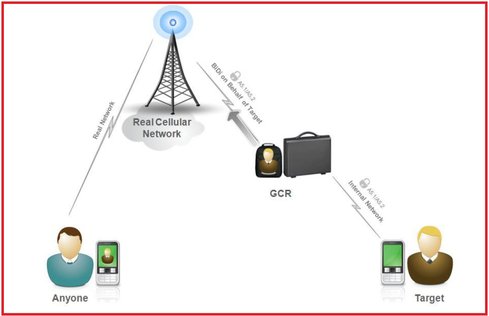

Nowy Ekran dotarł do obszernych fragmentów instrukcji urządzenia Syborg 36v, umożliwiającego pasywną i aktywną inwigilację obywateli poprzez telefony komórkowe. Inwigilacja pasywna umożliwia takie działania jak: podsłuchiwanie rozmów „od” lub „do” dokonywanych poprzez komórkę, nagrywanie rozmów, obserwowanie miejsca logowania komórki (śledzenie miejsc pobytu osoby), identyfikację osoby po aparacie telefonicznym pomimo zmiany karty SIM, identyfikację osoby po numerze abonenta pomimo zmiany aparatu, identyfikację osoby po głosie i zbieżności numerów kontaktowych pomimo zmiany karty SIM i aparatu telefonicznego jednocześnie, przechwytywanie i rejestracja treści SMSów wysyłanych „od” i „do”, kopiowanie kontaktów i plików zawartych w pamięci komórki lub karty SIM, podsłuchiwanie rozmów toczonych w okolicy telefonu komórkowego przy włączonym lub wyłączonym telefonie komórkowym z wykorzystaniem jego telefonu, uzyskanie dostępu do Internetu poprzez telefon inwigilowanej osoby. Inwigilacja aktywna wykorzystywana jest do prowokacji lub zastraszania i oznacza m.in.: włączenie się do rozmowy prowadzonej między dwoma telefonami komórkowymi, zadzwonienie (wykonanie połączenia głosowego) do osoby inwigilowanej tak, by nie wyświetlał się numer kontaktowy, zadzwonienie do osoby inwigilowanej w taki sposób by wyświetlał się dowolny numer, wysłanie SMSa w sposób podszywający się pod innego nadawcę, wysłanie SMSa klasy ZERO w sposób podszywający się pod operatora (komunikat systemowy, niezapisujący się w telefonie), wysłanie SMSa w taki sposób by został zapisany w elementach wysłanych w telefonie pozornego nadawcy, upozorowanie wysłania lub otrzymania SMSa poprzez dodania pliku do elementów przychodzących albo wychodzących w komórce osoby inwigilowanej, pozorowanie nawiązania połączenia głosowego poprzez umieszczenie plików w połączeniach wychodzących, odebranych lub nieodebranych, umieszczanie dowolnych plików w pamięci SIM lub telefonu, zdalne włączanie lub wyłączanie komórki, zdalne wykonywanie połączeń pomiędzy komórkami, zdalne przerywanie lub przekierowanie połączeń (do innej osoby), modyfikacja kontaktów w telefonie i na karcie SIM, aktywne podszywanie się pod osobę inwigilowaną poprzez połączenia Internetowe dokonane z użyciem telefonu, uaktywnianie aplikacji komórki. Do aktywnej inwigilacji należy także możliwość czasowego zablokowania telefonu (trzeba wyłączyć i włączyć), kierunkowego zablokowania telefonu (osoba może dokonać połączeń tylko na numery, które się wyznaczy) a także ostre zablokowanie telefonu – nagłe i trwałe.

Syborg 36v

Urządzeniem tym dysponują zarówno polskie służby specjalne jak i CIA. Działanie służb, bowiem jest konieczne dla bezpieczeństwa państwa i to nic szczególnego, że posiadają takie możliwości (powinny je posiadać). I mimo, że często nadużywane to jednak z definicji podlega państwowej kontroli, rejestracji i powinno być ukierunkowane na inwigilacje osób łamiących prawo i szkodzących bezpieczeństwu obywateli. Niestety Nowy Ekran posiada dowody, że wymienione urządzenie jest wykorzystywane poza kontrolą i działaniami operacyjnymi służb. Użytkownicy tego urządzenia naprawdę korzystają z jego wszystkich funkcji. Istnieją dokumenty, które wykazują, że Syborg jest wykorzystywany przez funkcjonariuszy służb specjalnych do prywatnej inwigilacji i niszczenia osób niebędących w kręgu zainteresowania służb specjalnych i ta „prywatna”, „niesłużbowa” aktywność jest niemal niemożliwa do stwierdzenia i udowodnienia zarówno przez osoby inwigilowane jak i przełożonych funkcjonariuszy. Serwis posiada dowody działań podjętych przez osoby korzystające z urządzenia Syborg, które miały doprowadzić jedną osobę do śmierci cywilnej (a może i nie tylko, gdyby się załamała), oraz (ciągle trwających) zniszczyć psychicznie dziennikarza TVN, który próbował sprawę nagłośnić. Te działania wciąż trwają i się nasilają. Ponadto, Nowy Ekran dowiedział się, że to urządzenie, choć bardzo drogie (prawdopodobnie ok. 2 mln zł, – ale należałoby tę informację potwierdzić) jest dostępne w wolnej sprzedaży i może nabyć je każdy, kto dysponuje odpowiednimi środkami finansowymi. Przy tym nie istnieje skuteczny sposób ani wymóg rejestrowania nabywców. Urządzenie to może być, więc wykorzystywane nie tylko przez funkcjonariuszy poza protokołem, ale i osoby prywatne, szpiegów obcych państw i różnego rodzaju mafie, które w ten sposób mogą niszczyć ludzi (pozbawiać pracy, niszczyć towarzysko, uczuciowo, rodzinnie i finansowo), uprawiać szpiegostwo gospodarcze, podporządkowywać sobie osoby i firmy, szantażować, opróżniać konta bankowe, kompromitować w danym środowisku i dosłownie doprowadzać ludzi do obłędu a firmy do upadłości (np. poprzez złożenie lepszej oferty niż inwigilowany w danym przetargu). O kopiowaniu patentów i własności intelektualnej nie wspominając. Przy tym często ludzie inwigilowani przez przestępców są kompletnie nieświadomi odnośnie możliwości inwigilacji i nie wiedzą jak to stwierdzić oraz jak się bronić. Świadomość zagrożeń może osoby niewinne uchronić przed udostępnianiem swoich informacji przestępcom, dodać otuchy, zrehabilitować w oczach bliskich i partnerów biznesowych, dodać siłę, skłonić do walki z przestępstwem, a przestępców i natrętów skutecznie odstraszyć. Działanie ma również charakter prewencyjny: nie popełniaj przestępstwa potencjalny przestępco, bo są już środki byś został zidentyfikowany a przestępstwo udowodnione. Zresztą, na szczęście, co do autentycznych przestępców i szpiegów służby specjalne dysponują całą gamą innych możliwości technicznych i operacyjnych, o których nic nie wiemy, a ujawnienie istnienia i działania tego urządzenia (które nie ma klauzuli tajności) pomoże, co najwyżej w wymuszeniu na służbach specjalnych, by nie dokonywały nadużyć inwigilując polityków, dziennikarzy czy Internautów.

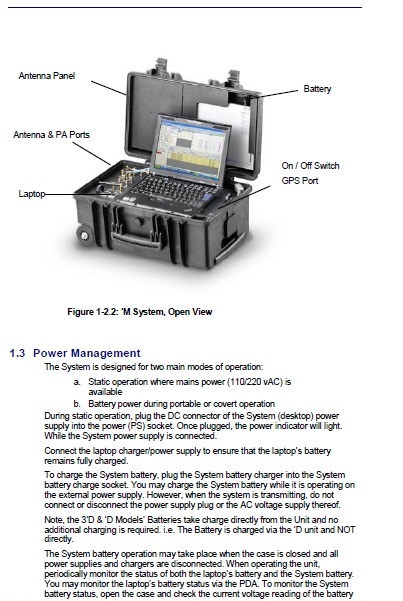

I jeszcze jedna sprawa, zwróćcie uwagę na instrukcję, system obsługi Syborg 36voparty jest na systemie Windows i jest wręcz zastraszająco łatwy do opanowania przez każdego szarego zjadacza makaronu, bez konieczności przeprowadzenia jakiegokolwiek szkolenia. Nie trzeba być, więc świetnie wyszkolonym funkcjonariuszem by tym urządzeniem inwigilować na raz kilkadziesiąt osób bez wiedzy z ich strony i bez ujawniania się przed operatorem. Ten ostatni mógłby wprawdzie to stwierdzić, ale rzecz ginie w niespotykanym natłoku informacji gromadzonych przez sieci telekomunikacyjne.

Instrukcja posiada ponad sto stron. Natomiast skalę inwigilacji i możliwości ingerencji w nasz biznes, naszą pracę, naszą prywatność, czy wręcz intymność poznacie z dokumentów opublikowanych w artykule: Inwigilacja przez komórkę – instrukcja obsługi

Przedruk za zgodą Redakcji Nowy Ekran

Kan

SZOK!

ma ten telefon darmowe gg?czy jak to jest z tym gadu gadu?

czyli ze jak czasami telefon pokazywal mi normalnie zasieg,menu normalnie dzialalo i nawet nie bylem swiadomy ze nikt do mnie nie moze sie dodzwonic (zauwazylem to dopiero po tel na drugi nr) to jak mam to po tym artykule rozumiec?

Bardziej przezorni korzystają ze Skype.

jesli bylbym jakims mafiozo to chetnie zainwestowalbym te 2 miliony… szybko moglaby zwrocic sie taka inwestycja 😉

Najbezpieczniej jednak szeptać na ucho, ale tylko zaufanym.

tak i jeszcze zaslaniac usta chusteczka bo moga odczytac z ruchu warg..