Choć dla przeciętnego użytkownika nie jest to aż tak widoczne, ilość spamu wysyłanego w ostatnim czasie drastycznie spadła. Nie dotyczy to jednak e-maili phishingowych, ofert zakupu tanich pigułek Viagra, niekończących się ankiet, w których można wygrać nieistniejące iPhone’y – takie wiadomości nadal zapychają skrzynki na całym świecie. Niemniej jednak zdecydowanie zmalała ilość szkodliwego spamu zawierającego malware, a więc tego z załączoną informacją o nieodebranych przesyłkach, fałszywych CV i listach motywacyjnych i nieopłaconych fakturach.

O tym co to oznacza dla użytkowników sieci mówią eksperci SophosLabs, jednostki badawczej firmy Sophos – światowego lidera endpoint i network security.

Do tej pory cyber-przestępcy – nadawcy spamu mieli nadzieję, że nieświadomy odbiorca otworzy załącznik zwierający szkodliwe oprogramowanie i przyczyni się do rozprzestrzeniania złośliwego ransomware, np. Locky lub trojanów bankowych takich jak Dridex. Załączniki te mają różną formę – dokumentów Microsoft Word lub Exceli i są połączone ze złośliwymi makrowirusami lub, od niedawna, JavaScriptami (.JS) i plikami skryptowymi Windows (.WSF). Pliki te mają zwykle podobny schemat działania – jeśli zostaną uruchomione poprzez otwarcie załącznika – kontaktują się z serwerem umożliwiając oszustom kontrolowanie go i zarażenie ofiary próbką malware, lub jak ostatnio – wieloma próbkami.

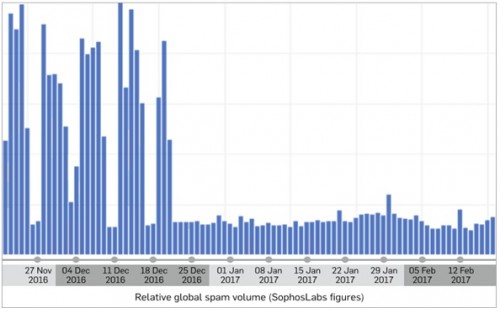

Zauważalne jest jednak to, że w świecie spamu dzieje się coś dziwnego. Zaraz przed świętami Bożego Narodzenia 2016 roku, poziom spamu zmniejszył się o ponad połowę. Podobne przestoje były obserwowane wcześniej, lecz ten spadek utrzymuje się już 2 miesiące i nie zanosi się na to, by poziom spamu z powrotem wzrastał (choć należy założyć, że w pewnym momencie tak się stanie). Poniższy wykres przedstawia poziom spamu widoczny w sieci pułapek spamowych Sophos, aktualizowany codziennie od listopada 2016.

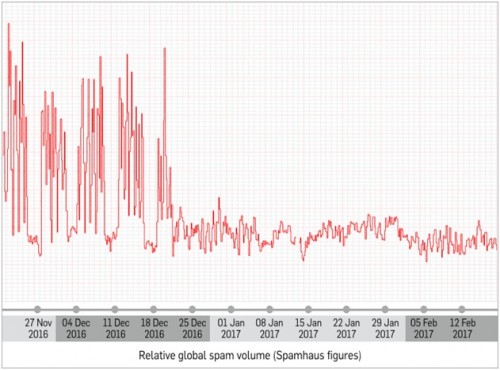

Jak wyraźnie widać, tuż przed Bożym Narodzeniem poziom spamu spadł drastycznie i nie wzrósł znacząco do tamtego momentu. Warty zauważenia jest fakt, że poziom ten rutynowo wzrastał w ciągu tygodnia pracy – należy założyć więc, że nawet cyberprzestępcy nie chcą pracować w weekendy. Aby wykluczyć, niepoprawność danych dostarczonych przez SophosLabs zostały one porównane z ogólnodostępnymi danymi z Composite Blocking List, wykorzystywanymi przez m.in. Spamhaus. Poniższy wykres przedstawia dane z CBL:

Powód spadku ilości spamu nie został jednoznacznie określony, ale wiele dowodów wskazuje na to, że stoi za tym unieszkodliwienie botneta o nazwie Nercus. Jest on uważany za największy botnet w historii, a niektóre szacunki wskazują na to, że jego sieć składa się z 6 milionów zainfekowanych urządzeń. Większość zarażonych komputerów wydaje się być w Indiach, ale niemal w każdym kraju na świecie znajdują się urządzenia zawierające malware od Nercus. Chlubnym wyjątkiem jest Rosja – malware Nercus celowo unika infekowania komputerów skonfigurowanych do używania rosyjskich klawiatur.

Co interesujące, poziom spamu spadł również w czerwcu 2016, ale Nercus wrócił do pełni sił już miesiąc później dostarczając nową wersję Locky. Dlaczego tym razem Nercus został unieszkodliwiony, jak długo potrwa ta „przerwa w spamie” i czy Nercus wróci do pełnej sprawności – nie wiadomo. Pewne jest jednak to, że nie powstrzymało to przestępców do rozprzestrzeniania ransomware’u Locky i innego szkodliwego oprogramowania poprzez rozsyłanie linków-pułapek i zainfekowanych załączników, mimo widocznego globalnego spadku ilości spamu, przedstawionego powyżej. Wiadomo również, że botnet Nercus nie jest całkowicie martwy, jedynie unieszkodliwiony na jakiś czas. Jeśli komputer jest częścią botnetu Nercus, to nadal pozostaje zainfekowany i wciąż otrzymując polecenie, może zacząć rozsyłać spam.

Co to oznacza dla użytkowników sieci?

Aby zabezpieczać się przed szkodliwym oprogramowaniem należy upewnić się, że nasz komputer nie wspiera działań cyber-przestępców. Oznacza to, że należy aktualizować swoje oprogramowanie antywirusowe i instalować kolejne wersje najszybciej, jak to możliwe. Należy również być ostrożnym w momencie otwierania załączników, instalowania programów i otwierania niezaufanych stron internetowych.

Dodatkowo, wszyscy administratorzy systemów, czuwający nad bezpieczeństwem poczty firmowej powinni włączyć skanowanie wysyłanej poczty w celu wykrycia i zablokowania wychodzącego spamu. To zaskakujące, jak wiele firm nie sprawdza wychodzących e-maili, uważając, że jedynie przychodzący spam jest problemem. Jeśli w sieci znajdują się „komputery zombie” powinni o tym wiedzieć – zwłaszcza, że wiele z nich wycelowanych jest we własną firmę, tworząc błędne koło infekcji. Zmniejszenie ilości przychodzącego spamu nie powinno osłabiać czujności użytkowników – przestępcy wciąż szukają nowych sposobów przedostania się do ich komputerów.

źródło: Sophos

Kan

Zostaw komentarz