Lista dobrych praktyk z zakresu bezpieczeństwa jest długa, a nie wszystkie z nich są tak samo użyteczne. Ustalenie najważniejszych, jak również uzasadnienie, dlaczego akurat one są priorytetowe, może być trudne. Dlatego zachęcamy Was do zapoznania się z wynikami badań, które mogą Wam pomóc ustalić własną listę dobrych praktyk.

„Dlaczego ludzie podejmują decyzje dotyczące bezpieczeństwa (i dlaczego takie, a nie inne)”? i „Jak efektywnie społeczność zajmująca się bezpieczeństwem komunikuje swoje najlepsze praktyki?” – to pytania, na które staramy się odpowiedzieć w ramach wykładu „„…nikt nie może wykraść mojego umysłu”: porównanie praktyk bezpieczeństwa wśród ekspertów i użytkowników sieci”, który wygłosimy w tym tygodniu na Sympozjum na temat Polityki Użytkowej oraz Bezpieczeństwa.

W dokumencie tym Badacze z Google opisali dwa badania – pierwsze z udziałem 231 ekspertów ds. bezpieczeństwa i drugie, przeprowadzone na próbie 294 użytkowników sieci, którzy nie mają wiedzy eksperckiej. Zapytaliśmy obie grupy, co robią dla własnego bezpieczeństwa w sieci. Naszym celem było porównanie i zestawienie ze sobą odpowiedzi z obu grup, lepsze zrozumienie różnic między nimi oraz znalezienie przyczyn tych różnic.

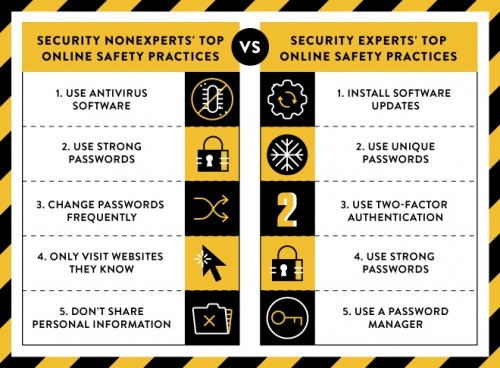

Top 5 praktyk bezpieczeństwa wśród ekspertów i użytkowników sieci

Poniżej znajdziecie znajdziecie listę głównych praktyk bezpieczeństwa wśród ekspertów i użytkowników, które wytypowali podczas badania.

Top 5 praktyk bezpieczeństwa według ekspertów:

Instalacja aktualizacji oprogramowania

Używanie unikalnych haseł

Korzystanie z dwustopniowej weryfikacji

Używanie silnych haseł

Używanie managera haseł

Top 5 praktyk bezpieczeństwa według „zwykłych” użytkowników sieci:

Używanie oprogramowania antywirusowego

Używanie silnych haseł

Częste zmienianie haseł

Odwiedzanie wyłącznie znanych nam stron www

Zakaz przekazywania informacji osobistych

Podstawowa zasada wspólna dla obu grup: uważne zarządzanie hasłami

Uważne zarządzanie swoimi hasłami to priorytet dla obu grup. Różne jest jednak podejście każdej z nich do tego tematu.

Aż 73% ekspertów bezpieczeństwa polega na menadżerach haseł, czyli programach, które zbierają w jednym miejscu i chronią wszystkie hasła użytkownika. Korzystają z nich dla przynajmniej części swoich kont – robią to trzy razy częściej niż pozostali uczestnicy badania. Jeden z ekspertów przyznał: „Manager haseł wprowadza zupełnie nową jakość, ponieważ dzięki niemu można utworzyć zarówno silne, jak i unikalne hasła”.

Wśród respondentów będących zwykłymi użytkownikami sieci, zaledwie 24% potwierdziło korzystanie z menadżerów haseł dla przynajmniej kilku swoich kont. Nasuwa się wniosek, że przyczyną tych różnic jest brak wystarczającej wiedzy na temat korzyści płynących z managerów haseł i/lub postrzegany brak wiary w użyteczność tych programów. „Staram się pamiętać swoje hasła, ponieważ moja pamięć to jedyne miejsce, do którego nikt nie może się włamać” – stwierdził jeden z respondentów będący użytkownikiem sieci.

Kluczowe różnice: aktualizacja oprogramowania i oprogramowanie antywirusowe

Mimo kilku wspólnych dla obu grup wniosków, odpowiedzi na najważniejsze pytania znacząco się różniły.

35% ekspertów i jedynie 2% użytkowników sieci odpowiedziało, że instalowanie aktualizacji oprogramowania to najważniejsza zasada bezpieczeństwa, jaką stosują. Eksperci wskazują korzyści z aktualizacji, podczas gdy zwykli użytkownicy nie tylko uznają je za nieoczywiste, ale też martwią się potencjalnym ryzykiem płynącym z instalowania aktualizacji. Tak to komentowali: „Nie jestem przekonany, czy aktualizacja jest zawsze bezpieczna. A jeśli razem z nią pobiorę złośliwe oprogramowanie?” i „Automatyczne aktualizacje oprogramowania moim zdaniem nie są bezpieczne, ponieważ służą nadużyciom i wspierają rozwój złośliwego oprogramowania”.

Tymczasem 42% przepytanych użytkowników sieci i jedynie 7% osób z grupy ekspertów stwierdziło, że korzystanie z oprogramowania antywirusowego to jedna z trzech głównych zasad, które stosują dla bezpieczeństwa w sieci. Ekperci dostrzegają korzyści, ale podkreślają też, że może ono dawać użytkownikom błędne poczucie bezpieczeństwa, ponieważ nie jest to idealne rozwiązanie.

źródło: Google

Kan

Zostaw komentarz