Eksperci z firmy ESET wykryli 87 złośliwych aplikacji w serwisie Google Play, które ukrywały się jako mody do gry Minecraft. Gracze, którzy pobrali zainfekowane aplikacje, byli zasypywanie reklamami lub przekierowywani na strony internetowe wyłudzające dane. Do momentu zgłoszenia zainfekowanych aplikacji do Google Play, blisko milion użytkowników pobrało je na swoje urządzenia mobilne.

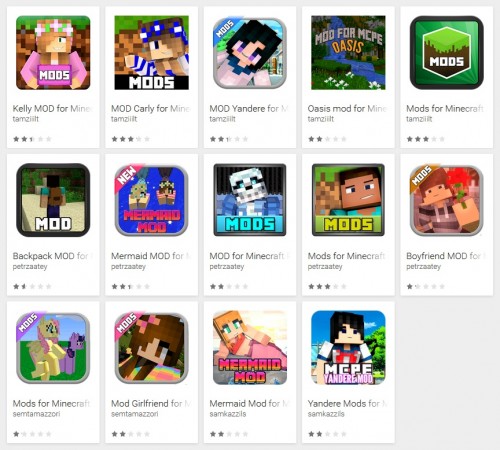

Aplikacje wyświetlające reklamy

Złośliwe aplikacje można podzielić na dwie kategorie – pierwszy rodzaj aplikacji, wykrywanych przez ESET jako Android/TrojanDownloader.Agent.JL, wyświetlał reklamy, drugi wykrywane jako Android/FakeApp.FG przekierowywał użytkownika do stron WWW wyłudzających informacje.

Aplikacje-przekierowujące na strony ze złośliwą zawartością

Aplikacje wyświetlające reklamy

Odkryto 14 aplikacji, które podszywały się pod mody do Minecrafta, ale w rzeczywistości nie oferowały obiecywanej zawartości, a jedynie wyświetlały swojej ofierze reklamy. Jak działały? Po uruchomieniu aplikacje żądały uprawnień administratora. Po przyznaniu wymaganych uprawnień, wyświetlany był ekran z przyciskiem „INSTALL MOD”. Po kliknięciu przycisku użytkownik był proszony o zainstalowanie dodatkowego modułu „Block Launcher Pro” i przyznanie mu kilku dodatkowych uprawnień. W tym czasie pobierana była dodatkowa zawartość, która sama mogła ściągnąć z sieci kolejne złośliwe oprogramowanie.

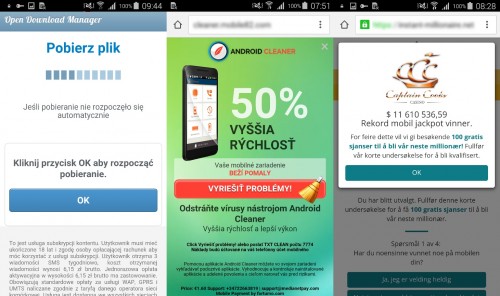

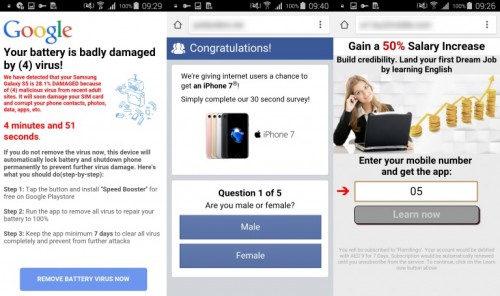

Strony, do których przekierowują złośliwe aplikacje

Fałszywe aplikacje przekierowujące do strony wyłudzające dane

Wykryto również 73 aplikacje, przekierowujące użytkowników do stron internetowych. Po uruchomieniu, aplikacje te wyświetlały ekran z przyciskiem „pobierz”. Użytkownik, który kliknął w przycisk, nie otrzymywał modów, lecz był przekierowany na stronę WWW wyświetlającą: reklamy, ankiety wyłudzające numery telefonu, kody rabatowe, pornografię, fałszywe aktualizacje czy fałszywe ostrzeżenia o zainfekowaniu urządzenia wirusami. Zawartość stron wyświetlana była w różnych językach – w zależności od adresu IP ofiary.

Strony, do których przekierowują złośliwe aplikacje i żądają podania swoich danych

Jak się zabezpieczyć?

Aby upewnić się, że urządzenie jest wolne od złośliwego oprogramowania, należy przeskanować urządzenie aplikacją antywirusową. Jeśli chcesz usunąć zagrożenia ręcznie, możesz to zrobić poprzez dezaktywację uprawnień administratora urządzenia zarówno dla aplikacji, jak i pobranego modułu znajdującego się w sekcji: Ustawienia>Ekran blokady i zabezpieczenia>Inne ustawienia zabezpieczeń>Administratorzy urządzenia. Następnie możesz odinstalować aplikacje, wybierając Ustawienia>Menedżer aplikacji.

Aby zapobiec infekcji urządzenia przez fałszywe aplikacje, warto zachować szczególną ostrożność podczas pobierania aplikacji innych firm, oferujących dodatkowe funkcje do istniejących już aplikacji. Warto taże poświęcić chwilę na sprawdzenie opinii innych użytkowników o danej aplikacji – często ostrzegają oni o niebezpiecznej zawartości.

źródło: ESET

Kan

All through this i have been liking this game.