Kiedy WikiLeaks zaczęło ujawniać dane dotyczące sekretów tego świata

wraz z nimi rozpoczęła działać inna grupa zwana Anonimowymi.

Anonimowi to międzynarodowa grupa hakerów pracujących – jak się określają – w dobrze

pojętym interesie społecznym jednak nie zawsze dozwolonymi metodami

działania.

Dzisiaj przyjrzymy się działaniom

grupy Anonimowych oraz porozmawiamy z jednym z nich.

Michał ma 32 lata jest pracownikiem jednego z wielkich banków

działających na terenie polski – jest informatykiem zajmującym się

wdrożeniem systemów obliczeniowych- przynajmniej tym zajmuje się

oficjalnie…

D: Miło, że zgodziłaś się na

rozmowę ze mną, niewielu z anonimowych

godzi się na jakiekolwiek wywiady, rozmowy czy wymianę informacji…

M: Widzisz tak naprawdę nigdy nie

wiesz z kim rozmawiasz, nie wiesz, jakie są intencje osoby, która udaje

twojego przyjaciela, znajomego czy współpracownika.

D: Grasz podwójną role –

jesteś jakby to powiedzieć: „podwójnym

agentem” – uczciwym pracownikiem banku, co nie przeszkadza Ci działać

przeciwko niemu i jego polityce?!

M: Jestem potrójnym agentem:-)))

(śmiech), jeśli już to tak nazywasz.Pracuje w banku jako wdrożeniowiec

informatyk (oficjalnie), nieoficjalnie zajmuje się ogólnie pojętym

„hakowaniem” dla banku i ochroną jego interesów – również przeciwko

tym, dla których pracuje, czyli min: Anonimowych… Nie zawsze łatwo jest

stanąć po właściwej stronie, gdy inni patrzą Ci na ręce…

D: Dlaczego bank zatrudnia

hakerów?

M: To proste banki mimo swej

„legalności” nie zawsze prowadzą legalne interesy…

Poza tym ruchy hakerów z takich

organizacji jak WikiLeaks… czy wolnych strzelców muszą według szefów

banku być kontrolowane i monitorowane…

D: Dlaczego?! .Co bank może

mieć do ukrycia poza operacjami i danymi

klientów ?

M: Banki poza prowadzeniem

typowych dla siebie działań są ogromnymi pralniami pieniędzy… Banki

zajmują się także tym, co nazywane jest przez teorie spiskowe

tworzeniem pieniądza…

D: A dokładniej !

M: Banki nie działają samotnie…

działają jak sfora wilków – kolektywnie zatwierdzają wysokość

oprocentowania kredytów, budują też schematy inwestycji spekulacyjnych

napędzających tzw : bańki, które powodują ogromny ruch na giełdach

promując towar (Internet lata 90, kolejnictwo i telekomunikacja… w

latach 1920-1980) który tak naprawdę nie istnieje, bańka pęka ludzie

bankrutują a banki liczą korzyści z swej działalności

Jeśli nie uda się przeprowadzić tego

typu manewru – zawsze można zmusić kogoś do rozpoczęcia wojny, a z tego

banki czerpią ogromne korzyści – z wygranych, przegranych, z odbudowy,

sprzedaży broni, żywności…

To banki w porozumieniu z sobą tworzą

koniunkturę bądź kryzys ekonomiczny na jednym i drugim korzystają tylko

oni !!!

D: Twierdzisz,że banki

działają w porozumieniu! Że manipulują

rynkiem, że są organizmem ponad prawem i narodem?!

M: Oczywiście, że tak! Tak się

dzieje od dawien dawna… Banki posiadają swe oddziały niemalże

wszędzie, kontrolują przepływ pieniędzy państwa i obywateli, firm,

kredytów, inwestycji, podglądają inwestycje, które dopiero zadebiutują

na runku… Banki są lepiej poinformowane niż prezydenci Państw, to one

mają wpływ na politykę finansową… na stabilizację i destabilizację

kraju, wszystko zależy od manewrów papierem: akcjami, obligacjami,

walutą, gotówką…No i układów finansowo – politycznych..

D: Wróćmy do samych banków,

w jaki sposób banki pozyskuje dane? W

jaki sposób działają hakerzy na zlecenie banku?

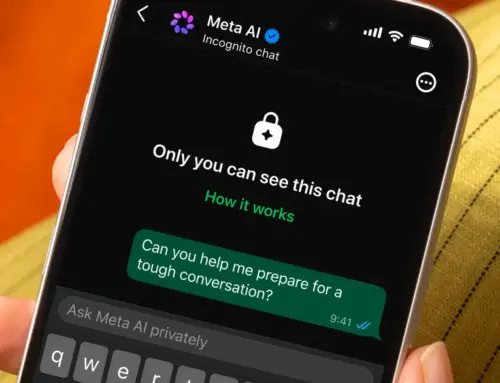

M: Banki kupują na szeroką skale

listy mailingowe, korzystają z takich wynalazków jak internet i portale

społecznościowe, ba oni je tworzą pozyskując ogromne bazy danych

klientów…Myślisz,że twórca facebooka odniósł sukces przez przypadek ?

D😕

M: Bzdura! Ktoś po prostu

zauważył potencjał tego narzędzia, promocja i wpływ na modę i trend

zrobił resztę… Tego typu narzędzia jak facebook i Google to żywe

rozprzestrzeniające się wirusy – najpotężniejsza broń XXI wieku – ale

broń obosieczna …

Banki działają także w porozumieniu z

operatorami telekomunikacyjnymi, energetycznymi potentatami, korzystają

z ich list klientów – posiadając pełną listę klientów, dłużników …mogą

wszystko (przejęcia to ich konik, wiedzą jak sprytnie rozwalić każdy

dobry interes, aby go przejąć!)…

Jeden twój podpis: zgoda na

przetwarzanie danych osobistych i jesteś w globalnej bazie danych – i

jest tam każdy czy tego chce czy nie… Portale społecznościowe i

Google służą tylko aktualizacji danych i pozyskiwaniu danych

specjalistycznych – coś na kształt wywiadu środowiskowego, mało tego

takie narzędzia jak kamery internetowe pomagają nie tylko pozyskiwać

dane, ale infiltrować przestrzeń obiektów, które są obserwowane i

rozpracowywane – tworzone są na podstawie tych badań profile

psychologiczne – takie same, jakie tworzy wojsko czy policja…

D: I państwa na to pozwalają

?! Czy jest to zgodne z prawem, z

moralnością ?

M: Wojtek bądź rozsądny dobrze

wiesz,że nikt się nie będzie ciebie pytać…

A państwo? Co może państwo? Skoro

niekiedy długi takiego państwa są więcej warte niż całe to państwo …

D: Dużo się mówi o atakach

na WikiLeaks ze strony banków… Powiedz

nam coś na ten temat…

M: Tak banki nie chcą ujawnienia

danych na temat tego, w jaki sposób funkcjonują, nie chcą też, aby

wyszło na jaw wspólne działanie banków i grup inwestycyjnych, które

powoli jednoczą się tworząc jeden globalny organizm. Stąd ataki banków

ze Szwajcarii i USA na serwery WikiLeaks / Anonimowych…Jednak i tu

się delikatnie mówiąc pomylili, bo anonimowi postawili serwery także w

miejscach takich jak oddziały ich własnych banków, co doprowadziło do

ataków hakerskich na własne oddziały bankowe :-)))))

D: Banki, wojsko, anonimowi,

tajne jednostki – tworzą sieć

komputerów widm jak to wygląda z punktu widzenia logistyki …

M: Ludzie sami to robią można

powiedzieć, że co chwila jakiś komputer wpada w łapy hakerów tej lub

tamtej strony…

D: W jaki sposób ?

M: Codzienne powstają serwisy

typu torrent, foto, wymiany plików i danych…Ludzie ściągają pirackie

filmy, programy, płyty, grafiki…

Ale to my… tworzymy te pliki, to my

je tam umieszczamy, to my zajmujemy się preparowaniem darmowych giftów

– celem nie jest zepsucie twojego komputera, ale pozyskanie po pierwsze

– danych o właścicielu – dla tworzenia baz danych, po drugie taki

komputer wzmacnia nasza siłę ataku i siłę obliczeniowa …

D: Ile procent plików w

sieci może być w tej chwili w taki sposób

spreparowanych ?

M: Według naszych danych z końca

zeszłego roku ponad 70% procent tego, co się ściąga nielegalnie i

prawie nielegalnie jest zarażonych naszymi robakami …

[quote] [M: Według naszych danych z końca zeszłego roku ponad 70% procent tego, co się ściąga nielegalnie i prawie nielegalnie jest zarażonych naszymi robakami …/quote]

Trochę kolega przesadza 🙂

Teoria mówi, że nic nie trzeba ściągać bo systemy w same w sobie mają tylną furtkę.

Jak by nie było….wisi mi to wszystko a sam się zajmuję informatyką. Są w życiu ważniejsze rzeczy niż gówniane zagrywki banków, rządów. I tak nic to nie zmieni. Powalisz cała taką machinę i zapanuje anarchia. A wtedy będzie może bez białych rękawiczek ale za to na serio brutalnie.

dobry tekst tylko społeczeństwo za tępe…

za ile mozna kupic corby-go?? mniej wiecej ???

ciekawy punkt widzenia, ale czy to nie zbyt daleko idące ? wiadomo że banki to instytucje prawie mafijne, potężne i bezwzględne jak SS, ale czy dopuścili by do tego żeby wszystko runęło w przeciągu kilku miesięcy ? myślę że jakkolwiek to wygląda od wewnątrz, czy tak jak to przedstawił „haker” czy lepiej, czy jeszcze gorzej, to będzie to działać jeszcze dłuuuugo po tym jak „haker” zakończy swoje działania…

Tak czy owak dla dobra społeczeństwa należy zapobiec najgorszemu scenariuszowi grożącemu totalną anarchią. Wymaga to oczywiście uczciwej gry banków wobec uczestników rynku, w tym zwłaszcza klientów. Wikileaks może to wymusić zanim dojdzie do tragedii. W mojej opinii jednym z głównych problemów są raje podatkowe, często mikroskopijne biedne (bo ich mieszkańcy często żyją w ubóstwie) państwa wyspiarskie utrzymujące się głównie z firm rejestrujacych się tam w celu unikania podatków. Jak dotąd co jakiś czas próbowano coś z tym zrobić, ale oczywiście wtedy takze banki i politycy pozbawiliby się tax heavens. Jednak widać już pewne zmiany, choćby wymuszenie na Szwajcarii poluzowania tajemnicy bankowej i rezygnacji z kont anonimowych (wymogło to USA twierdząc, że amerykanie uciekali przed fiskusem m.in. do szwajcarskiego banku UBS). To samo w Liechtensteinie, gdzie Niemcy kupili skradziony dysk twardy, co im się opłaciło bo pozwoliło odzyskać podatki (część ludzi, którzy ukrywali pieniadze w Liechtensteinie ze strachu od razu zapłaciło zaległe podatki, a wobec części niemiecki fiskus wszczął sprawy karne). Dysk kosztował niemieckie Ministerstwo Finansów kilka milionów Euro, co pozwoliło złodziejowi urządzić się do końca życia a Liechtenstein wprawdzie pozostał krajem o korzystnych przepisach podatkowych, niemniej prawdziwych rajów podatkowych w Europie już nie ma.

a swistak siedzi i zawija

Sam zaraz napisze tekst rodem wyciety z filmów science fiction oczywscie sie nie podpisze bo jestem hakerem anonimowym.

„W jaki sposób działają hakerzy na zlecenie banku?

„M: Banki kupują na szeroką skale listy mailingowe, korzystają z takich wynalazków jak internet i portale społecznościowe…”

no coz trzeba byc hakerem by kupic listy mailingowe ha ha ha

Mitoman i tyle. Mocno przesadzone tezy, zawierające częściowo prawdy pomieszane z konfabulacjami i urojeniami.

Wywiad nic rewelacyjnego nie przyniósł(straszenie i reklama jaki to znawca teorii spiskowych) , od kiedy istnieje świat wiadomo jest że są próby kontroli innych, tyle ze teraz możliwości i sposoby do takiego działania są większe. Kłamstwo i manipulacja stosowana jest od wieków do osiągnięcia korzyści, posługują się tym wszyscy i wszędzie gdzie się da coś osiągnąć.

Masz rację. Wszyscy nas kontrolują, wszystkim w tym pomagamy ale winę widzisz tylko w Killbillu.

Poll później narzekasz , że ktoś Cię atakuje w swoich postach….Prozak nie napisał nic złego a Twoja wypowiedź ironiczna co wnosi? Równie dobrze mogłeś napisać ” w play najlepiej” przynajmniej pasowało by do twojej osoby. A dzisiejszą metodą kontroli jest pieniądz…Kowalski nabierze kredytów i co ma później zrobić ? praca – jedzenie-spanie + motłoch w tv i to wystarczy żeby chodził jak nakręcony zegarek. Co to jest pieniądz w banku ? a no cyferki w komputerze – a czy one istnieją naprawdę? a pewnie , że nie . Bank nie ma nawet zbyt dużej części pieniędzy które pożyczył ludziom . Taka darmowa maszynka do zarządzania ludźmi.

A moja wypowiedź wnosi ….ironię bo w ten sposób drwię z kogoś kto jak chorągiewka na wietrze trzepoce.

Słuchajcie opłaca się ten telefon kupi za 145zł?????Piszcie

Za dużo ludzi obejrzało film V jak Vendetta i taki tego efekt.

Najlepszy sposób, aby portal nabił sobie liczbę odwiedzin i tym samym zysk z reklam – wymyślić wywiad z anonimowym. Dobrze widać, że tekst jest spreparowany, a takimi sprawkami możecie zniechęcić tylko czytelników do siebie.

…powiedziała zazdrosna konkurencja???

ABCD ktoś pod przymusem Cię trzyma tutaj ? jak nie pasuje to nie otwieraj strony i już 🙂 Ewentualnie wymyśl lepszy wywiad to wszyscy porzucą portale na rzecz twojego…:P

Nie nastawiajcie sie na gg ale jeśli już koniecznie chcecie je miec to radze wziac nokia c3 chociaż u mnie nic sie nie zacina (chociaż blut powolny). wifi w porządku . pzdr. polecam dla niezbyt wymagających co do łaczenia z netem i tego typu sprawach…

mi działa gg na noki n97

no i nie trzeba było długo czekać 😀 aby część słów potwierdziła

http://www.tvn24.pl/-1,1702585,0,1,alarmujacy-raport-prywatne-dane-wyciekaly-z-facebooka,wiadomosc.html

Już czas nastał.

Uruchomcie swoje myślenie. Szukajcie prawdy i zacznijcie działać bo kłótnia niczego nie rozwiązuje i nie rozwiąże.

Już powoli następuje ogromna mobilizacja prawdy, chcesz czy nie chcesz to i tak jesteś w tym po uszy.

[b] Prawda jest straszniejsza bardzie niż możesz sobie to wyobrazić.[/b]

żal Jasio ..

Wszystko o wiarygodnosci tego pana mowi jedno zdanie: „Nawet ja pracując tak długo nie wiem czy informacja, którą dostałem na mail jest oryginalna, czy jest tylko podpuchą” – widac ze nie ma pojecia o istnieniu kryptografii podpisu publicznego – bo to jest powszechnie stosowana metoda zapewnienia 100% wiarygodnosci autentycznosci e-maila (pod warunkiem zachowania poufnosci klucza prywatnego autora wiadomosci).

Prawdziwy spec od zabezpieczen by o takich rzeczach wiedzial – mitoman, niekoniecznie.

PS. Zaraz pewnie pojawia sie opinie „specjalistow” z gimnazjum, liceum czy wyzszej szkoly wszystkiego i niczego, ktorzy sa PEWNI iz metody kryptografii asymetrycznej nie zapewniaja ani autentycznosci ani poufnosci korespondencji – nie majac nawet pojecia czym rozni sie funkcja symetryczna od asymetrycznej a ta od antysymetrycznej.

A ty masz pojęcie że żadne metody nie są skuteczne w przypadku zastosowania wiązki toralnej trzeciego rzędu? Metody które opisałem może i są skuteczne (i z tu wcale nie będę zaprzeczał) ale co najwyżej do drugiego rzędu. I nic poza tym.

Miało być : [i] Metody które opisałeś…[/i]

O***** tu chodzi ?!

@Poll – napisałeś „w przypadku zastosowania wiązki toralnej trzeciego rzędu” – i tu wyszła cała moja niewiedza ! Kiedy wpisałem w Google „wiązka toralna” otrzymałem aż 12 wyników, z których większość dotyczy „elek_toralnej” lub „pas_toralnej” a pozostałe wyniki kierują do Twojego posta.

Widać, „wiązka toralna” jest tak tajna, że nawet w Google o niej nie można przeczytać – za to są ludzie tak światli jak Ty, którzy o czymś takim wiedzą.

Proszę, oświeć mnie ciemnego i napisz, co to jest wiązka toralna bo inaczej umrę jako głupek.

steck of bzdur

paranoia w sluzbie nawiedzonych

Bardzo dobry artykuł ! Widać niezależne dziennikarstwo.

Moim daniem to własne domysły admina, które przedstawił jako wywiad, dużo poruszanych kwestii jest oczywiste.

Z ciekawości -> Michał jest rosyjskiego pochodenia? 😉

Artykul nie nadaje sie do przedstawienia czytelnikom tego serwisu. Zgadzam sie w zupelnosci z rozmowca. Wszystko wyglada pieknie i ladnie (z pozoru). Jak to ktos kiedys powiedzial: „Ktos musi pracowac, zeby wypoczywac mogl ktos” (tutaj mozna zauwazyc pewna nielogicznosc – bo ktos jest operatorem i musi pracowac, zeby mogl wypoczywac, jednakze mysle ze nalezy ktosiow rozrozniac jako dwie inne osoby). Walka ciagle sie toczy i toczyc sie bedzie, to ze ludzie nie chca o niej slyszec i zarzucaja spiskowosc tego wszystkiego to po prostu wyparcie, psychologia to dokladnie opisuje.

Ktos cos o 100% pewnosci maila napisal w komentarzach wystarczy odpisac: O rly?

Rzymianie tez byli przekonani, ze ich system jest bezpieczny i pewny. Kolejna sprawa – jezeli jest 100% pewny to dlaczego nie jest ogolnie stosowany? Bez spamu i w ogole…

Czy telix.pl zamierza się przyłączyć do ogólnopolskiej akcji wygaszania stron internetowych?

Prawdopodobnie jeszcze dziś będziemy rozmawiać w Redakcji ws. wstawienia specjalnego komunikatu informującego o prowadzonej akcji. Andrzej

Panika, 😮 w której rządzi psychologia tłumu to paskudne paskudztwa. 🙄 😳 Nie dajcie się im ponieść owczym pędem. 😉 :lol 😎

Kto to jest ten 'wydymus’? 😉 Obejrzałem jego ostatnie fotki, więc się trochę domyślam, ale może błędnie?… 😀