We wszystkich wersjach systemu Android od 2.2 włącznie, specjaliści od bezpieczeństwa firmy Zimperium wykryli błąd, który pozwala na dokonanie ataku na użytkownika za pomocą zwykłego MMS-a. Luka, której nadano kodową nazwę Stagefright pozwala podsłuchiwać rozmowy i wykradać wrażliwe dane ze smartfonów. Można też wykorzystać lukę tą do uruchomienia exploitów dających prawa roota. Wtedy tracimy zupełnie kontrolę nad smartfonem. Co gorsze, użytkownik nawet nie zorientuje się, że jego smartfon został zaatakowany. Taką operację można wykonać w nocy, a w pełni udany atak spowoduje skasowanie swoich śladów z naszego telefonu.

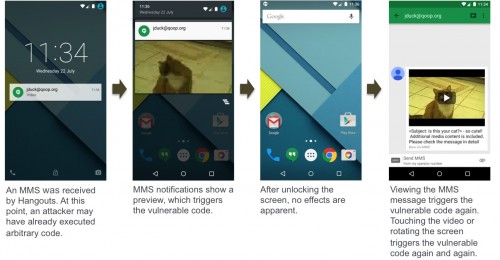

Ilustracja ataku z telefonu Nexus 5 (hammerhead) pracującego pod kontrolą Android Lollipop 5.1.1.

Dziura znajduje się w domyślnie wykorzystywanej przez Androida bibliotece Stagefright, odpowiedzialnej za przetwarzanie multimediów. Przeprowadzenie udanego ataku nie wymaga żadnej aktywności użytkownika – wystarczy, że atakujący będą znali numer telefonu ofiary, a telefon odbierze wiadomość MMS. Nie trzeba w nic klikać, niczego włączać. Aby wykorzystać błąd w niniejszej bibliotece, wystarczy zmusić telefon do przetworzenia odpowiednio spreparowanego pliku. Wiele smartfonów robi to automatycznie, zatem nie można obronić się przed tym procesem.

Tak poważnej luki w Androidzie jeszcze chyba nie było. Szacuje się, że na całym świecie podatnych na lukę może być nawet 950 mln smartfonów pochodzących od różnych producentów, i z różnymi wersjami systemu operacyjnego.

Zagrożenia zostały wykryte już w kwietniu. Szczegóły ataku póki co nie zostały ujawnione nikomu spoza zespołów Google’a i Mozilli. Techniczne szczegóły błędu i ataku zostaną ujawnione dopiero na konferencji Black Hat USA, w dniu 5 sierpnia i DEF CON 23 w dniu 7 sierpnia. Firma Google wydała już niezbędne aktualizacje naprawiające błędy. Poprawka dotycząca tego zagrożenia wymaga aktualizacji oprogramowania przez OTA dla wszystkich urządzeń. Jednak większość producentów sprzętu mogła ich nie zastosować do tej chwili. Z pewnością niektóre urządzenia mobilne, nie wspierane już przez producenta, nie otrzymają aktualizacji. Wtedy smartfon będzie podatny na atak.

źródło: blog.zimperium.com

Kan

No i stalo sie – mleko wylane, to byla tylko kwestia czasu. Zdradoid to zepsuty przez Booble kod Linuxa. Gdyby tego nie ruszali to latka bylaby kwestia czasu i przyszlaby od GNU, a tak to juz jest niekompatybilny wlasny kod Booble’a. Atak moze przyjsc z roznych stron, nie tylko MMSy wiec nie wystarczy ich wylaczyc (o ile w ogole sie da) by uchronic sie przed niebezpieczenstwem.

~800 mln telefonow do utylizacji. 99% chinczykow typu Zopo itp od reki ida na przemial, starsze Samsungi i HTC to samo. Booble wrzucilo latke do swojego repo i maja w dupie userow. Po raz kolejny wygrywa konkurencja, taki M$ swieci tu przykladem, glownie dlatego, ze wciaz nie ma urzadzen mobilnych na rynku produkcji innej niz ich wlasna. Nie przepadam za nimi, ale w takiej sytuacji miazdza Booble’a bo w takich okolicznosciach po kilkunastu godzianch wszystkie urzadzenia z ich systemem maja juz aktualizacje bezpieczenstwa. Natomiast jak tu teraz zaktualizowac prawie 1 mld urzadzen, ktorych wsparcie zostalo porzucone. Teraz ludzie musza zutylizowac sprawne urzadzenia … i raczej przejda do konkurencji. Nie wiem jak M$ czy Gejpple, ale ja na ich miejscu wykorzystalbym te sytuacje marketingowa by przejac klientow … bo tylko frajer albo niedorozwiniety umyslowo zaryzykuje prace na tak zagrozonej platformie.

Ją mam telefon z Windowsem i idzie szybko i płynnie 🙂 od 8 miesięcy mam ten telefon i tylko na samym początku mi się zawiesił :-\ a tak idzie jak Żyleta 😀 a android, bo miałem kilka telefonów co jakiś czas resetowanie zamulanie …. W końcu miałem już dość i WP to dla mnie rewelacją 🙂 Później jak będzie mnie stać to będą iphony 🙂

OOO dziura 🙂 i tłumaczenie – „oczywiście nic nam nie wiadomo ”

Jeśli myślicie,że w innych systemach nie macie żadnych możliwości włamania się to życzę powodzenia.

To warto też napisać o ataku na Apple i iphone http://niebezpiecznik.pl/post/niebieski-0day-na-iphone/

tylko, ze w Apple’u najwyzej zawiesi Ci telefon. Tutaj przejma Ci kontrole nad nim, moga robic co chca zdalnie. To gigantyczna roznica jesli w iPhone musisz go zrestartowac, a w przypadku Zdradoida ktos wyczysci Ci konto bankowe …

Daj spokój, nie znasz zasad działania nawet tego, naczytałeś się przedruków. Po pierwsze spreparowane video w mms działa tylko jeśli masz automatyczne przetwarzanie mms i zapisuje się w galerii. To raz. Dwa automatyczne pobierane i przetwarzanie masz właściwie tylko w hangouts lub messenger od google. W pozostałych klientach wiadomości takiej opcji nie ma po odznaczeniu. Producenci wrzucają swoje aplikacje od obsługi SMS i MMS i one są ustawione jako domyślne to dwa. I wreszcie po trzy – w chwili obecnej nawet jeszcze nie przedstawili na konferencji tej luki – dopiero zamierzają. I wreszcie po 4 powoduje bluescreen w iphone, bo tyle tylko Chńczycy napisali, a co może powodować naprawdę się dowiemy za kilka tygodni.