Android infekowany przez reklamy w Google Chrome

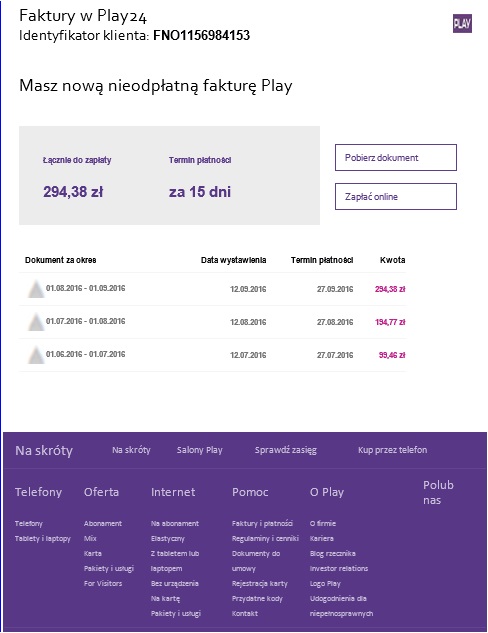

Mobilny trojan bankowy zaatakował 318 000 użytkowników urządzeń z Androidem poprzez lukę w popularnej przeglądarce. Cyberprzestępcy, których celem była kradzież informacji dotyczących kart bankowych oraz danych osobistych, takich jak kontakty oraz historia połączeń, wykorzystywali błąd w przeglądarce Google Chrome dla systemu Android.